在个人层面,网络安全知识至关重要。随着互联网的普及,人们的日常生活越来越离不开网络,从社交娱乐、在线购物到网上银行交易等。然而,网络中也潜藏着诸多风险。例如,个人信息泄露可能导致个人隐私被侵犯,不法分子利用泄露的信息进行诈骗、打扰扰等行为。如果缺乏网络安全知识,个人可能在不经意间点击恶意链接,下载含...

- 品牌

- 宇之成信息技术(苏州)有限公司

- 型号

- 齐全

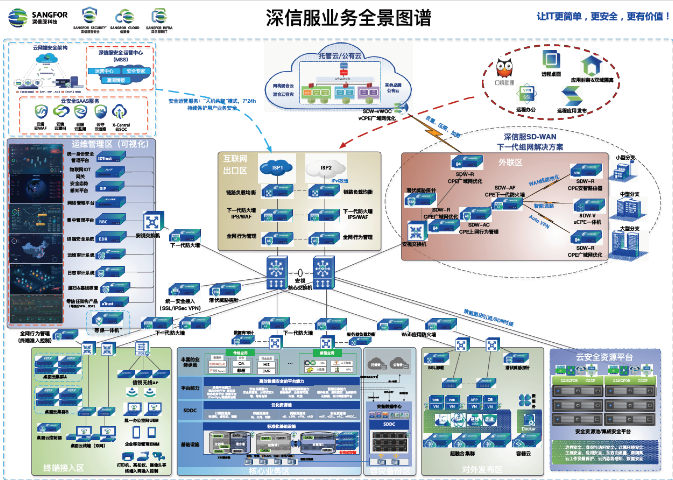

云计算的共享资源与动态扩展特性带来了新的安全挑战:数据隔离(多租户环境下防止数据泄露)、虚拟化安全(保护虚拟机管理程序免受攻击)、API安全(防止恶意调用云服务接口)及供应链安全(防范云服务商被攻击导致用户受牵连)。防护措施包括:采用软件定义安全(SDS),通过集中管理平台动态调整安全策略;实施微隔离,在虚拟网络内划分细粒度安全域;使用云访问安全代理(CASB),监控并控制用户对云应用的访问;定期进行云安全评估,验证服务商合规性(如ISO 27001、SOC 2)。例如,某电商平台通过CASB监控员工对AWS S3存储桶的访问,成功阻止了一起内部人员数据泄露事件。网络安全能识别并阻断网络钓鱼等欺骗行为。江苏网络流量控制策略

数据泄露是网络安全的关键风险,预防需从技术与管理双维度发力:技术上采用数据分类分级(识别高敏感数据并加强保护)、数据脱了敏(对非生产环境数据匿名化处理)、数据泄露防护(DLP)(监控并阻止敏感数据外传);管理上制定数据安全政策(明确数据使用规范)、开展员工安全培训(减少社会工程学攻击)、定期进行数据安全审计(发现并修复漏洞)。应急响应机制包括:事件检测(通过SIEM系统实时分析日志)、事件隔离(切断受影响系统网络连接)、证据保留(保存攻击痕迹用于取证)、系统恢复(从备份还原数据)及事后复盘(总结教训优化策略)。例如,某银行在发生数据泄露后,通过DLP系统快速定位泄露源头,并依据应急预案在2小时内恢复服务,将损失降至较低。常州网络安全审计包括哪些网络安全在公共Wi-Fi环境下保障用户信息安全。

身份认证是网络安全的一道防线,它用于确认用户的身份是否合法。常见的身份认证技术包括用户名和密码认证、数字证书认证、生物特征认证等。用户名和密码认证是较基本的认证方式,但由于用户往往选择简单易记的密码,导致这种认证方式容易受到用力破了解和字典攻击。数字证书认证则通过使用公钥基础设施(PKI)来验证用户的身份,具有更高的安全性。生物特征认证利用人体独特的生物特征,如指纹、面部识别、虹膜扫描等,进行身份验证,具有性和难以伪造的特点。在实际应用中,往往采用多种认证方式相结合的多因素认证,以提高身份认证的准确性和安全性。例如,在银行网上银行系统中,用户需要输入用户名和密码,同时还需要接收手机短信验证码进行二次验证,才能完成登录操作。

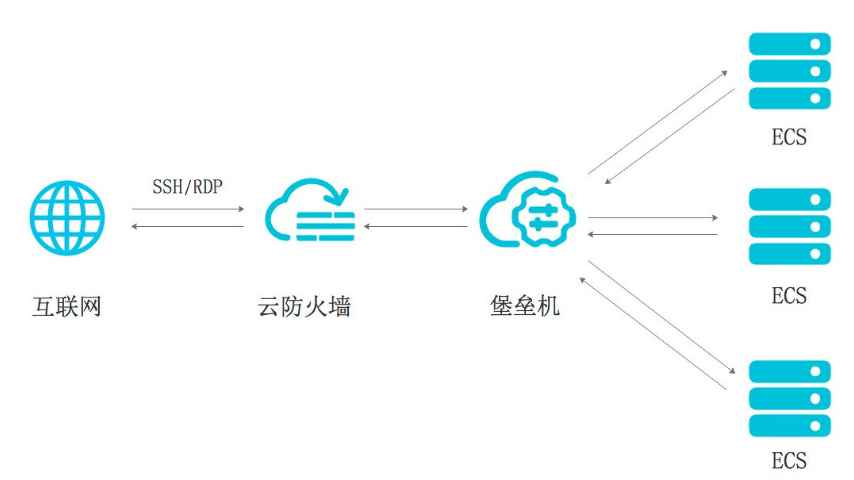

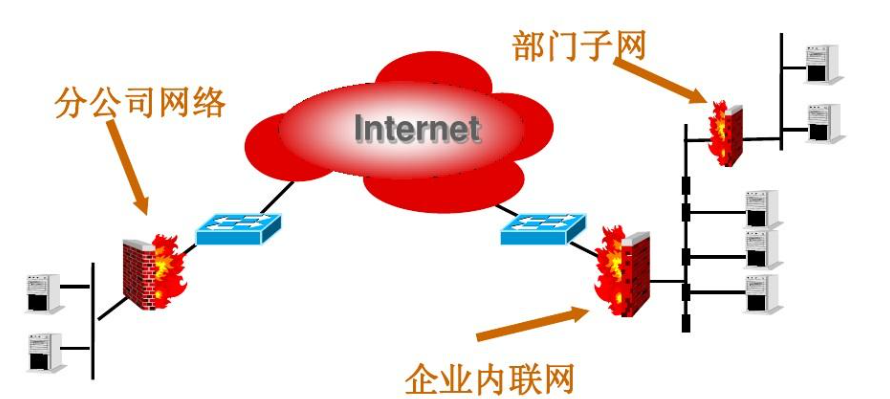

防火墙是网络安全的一道防线,其原理是通过预设规则(如IP地址、端口号、协议类型)监控并控制网络流量,阻止未经授权的访问。传统防火墙分为包了过滤防火墙(基于数据包头部信息过滤)、状态检测防火墙(跟踪连接状态提升检测精度)及应用层防火墙(深度解析应用协议,如HTTP、FTP)。现代防火墙融合了入侵防御(IPS)、虚拟专门用网(VPN)等功能,形成下一代防火墙(NGFW),可应对APT攻击等复杂威胁。应用场景上,企业边界防火墙用于隔离内部网络与互联网;数据中心防火墙保护服务器免受外部攻击;云防火墙则通过软件定义网络(SDN)技术实现弹性安全防护。例如,某金融机构部署NGFW后,成功拦截了针对其网上银行系统的SQL注入攻击,避免了数据泄露风险。网络安全通过权限控制防止越权访问数据。

不同行业对网络安全知识的需求存在差异。金融行业因涉及资金交易,需重点防范欺骗与数据泄露:交易安全:采用Tokenization技术将银行卡号替换为随机令牌,即使数据库泄露,攻击者也无法获取真实卡号;反欺骗系统:通过机器学习分析用户行为模式,实时识别异常交易,2023年某银行反欺骗系统拦截可疑交易超10亿笔。医疗设备安全:2023年FDA要求所有联网医疗设备需通过IEC 62443认证,防止攻击者篡改胰岛素泵剂量或心脏起搏器参数;数据脱了敏:在科研合作中,通过差分隐私技术对患者数据进行匿名化处理,确保分析结果可用性同时保护隐私。这些差异化需求推动网络安全知识向垂直领域深化,形成“通用技术+行业定制”的解决方案。网络安全保障视频会议系统的通信安全。江苏上网行为管理如何提高

网络安全在游戏平台中防止外了挂与行为。江苏网络流量控制策略

传统开发模式中,安全测试通常在项目后期进行,导致漏洞修复成本高。DevSecOps将安全融入软件开发全流程(需求、设计、编码、测试、部署),通过自动化工具实现“左移安全”(Shift Left)。关键实践包括:安全编码培训(提升开发人员安全意识)、静态应用安全测试(SAST)(在编码阶段检测漏洞)、动态应用安全测试(DAST)(在运行阶段模拟攻击)和软件成分分析(SCA)(识别开源组件中的已知漏洞)。例如,GitHub通过CodeQL工具自动分析代码中的安全缺陷,并将结果集成至CI/CD流水线,实现“提交即安全”。此外,容器化技术(如Docker)需配合镜像扫描工具(如Clair),防止镜像中包含恶意软件或漏洞。江苏网络流量控制策略

- 南京医院网络安全费用 2026-05-06

- 南京网络安全包括哪些 2026-05-05

- 常州网络入侵防御费用 2026-05-05

- 无锡网络流量控制多少钱 2026-05-05

- 浙江医院网络安全价格 2026-05-04

- 无锡网络安全审计策略 2026-05-04

- 苏州楼宇网络安全 2026-05-03

- 杭州无线入侵防御维护 2026-05-03

- 无锡计算机网络安全怎么收费 2026-05-03

- 苏州社区网络安全大概多少钱 2026-05-03

- 浙江信息系统安全服务商 2026-05-03

- 苏州信息系统安全维护 2026-05-03

-

江苏网络安全在线咨询 2026-05-01 10:04:58虚拟专门用网络(VPN)是一种在公共网络上建立专门用网络的技术,它通过加密和隧道技术,为用户提供安全的远程访问和数据传输通道。VPN可以分为远程访问VPN和站点到站点VPN两种类型。远程访问VPN允许用户通过互联网安全地访问企业内部网络资源,适用于移动办公和远程工作的场景。站点到站点VPN则用于连接...

-

苏州网络安全审计管理 2026-05-01 08:05:37在个人层面,网络安全知识至关重要。随着互联网的普及,人们的日常生活越来越离不开网络,从社交娱乐、在线购物到网上银行交易等。然而,网络中也潜藏着诸多风险。例如,个人信息泄露可能导致个人隐私被侵犯,不法分子利用泄露的信息进行诈骗、打扰扰等行为。如果缺乏网络安全知识,个人可能在不经意间点击恶意链接,下载含...

-

江苏网络流量控制合规 2026-05-01 00:15:22随着智能手机的普及,移动设备已成为人们生活中不可或缺的一部分,但同时也面临着诸多安全威胁。移动设备安全知识包括了解移动操作系统的安全机制,如 Android 和 iOS 系统的权限管理、应用安全审核等。用户在下载和安装应用程序时,应选择正规的应用商店,避免从不明来源下载应用,以防下载到恶意软件。同时...

-

上海机房网络安全哪家好 2026-04-30 09:03:58未来网络安全将呈现三大趋势:一是技术融合,如5G+AI+区块链构建可信网络,5G提供低延迟通信,AI实现智能防护,区块链保障数据不可篡改;二是攻击面扩大,随着元宇宙、数字孪生等新技术普及,虚拟与现实交织的场景将引入新风险;三是人才短缺,全球网络安全人才缺口超300万,企业需通过自动化工具(如SOAR...

-

南通智能化弱电安防安装

2026-05-16 -

上海医院弱电安防监控

2026-05-16 -

姑苏区宾利精酿啤酒地摊供货

2026-05-16 -

无锡商场弱电安防找哪家

2026-05-15 -

苏州姑苏区宴会啤酒代理批发

2026-05-15 -

上海工厂弱电安防哪家好

2026-05-15 -

上海机房建设弱电安防费用

2026-05-15 -

江苏弱电安防报价

2026-05-15 -

宾利精酿啤酒提供商

2026-05-15