弱电安防系统的维护与保养是确保系统长期稳定运行的重要保障。定期对安防设备进行清洁、检查和维修,可以及时发现并处理潜在的问题和故障。同时,还需要对系统软件进行定期更新和升级,以修复漏洞、提高性能。此外,还需要建立完善的维护档案和管理制度,对维护工作进行记录和跟踪,确保维护工作的规范性和有效性。通过科学...

- 品牌

- 宇之成信息技术(苏州)有限公司

- 服务项目

- 齐全

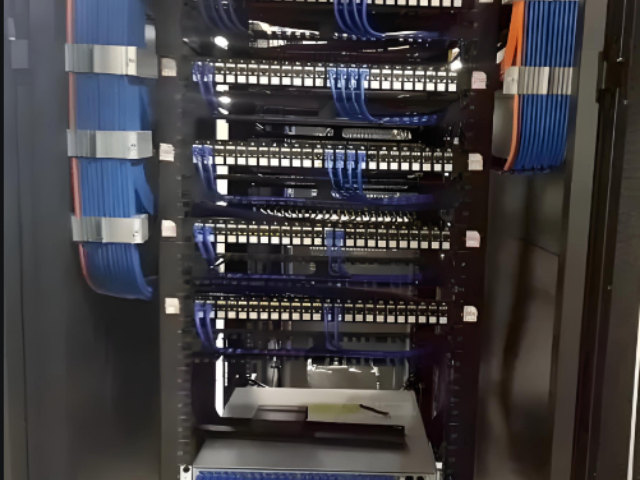

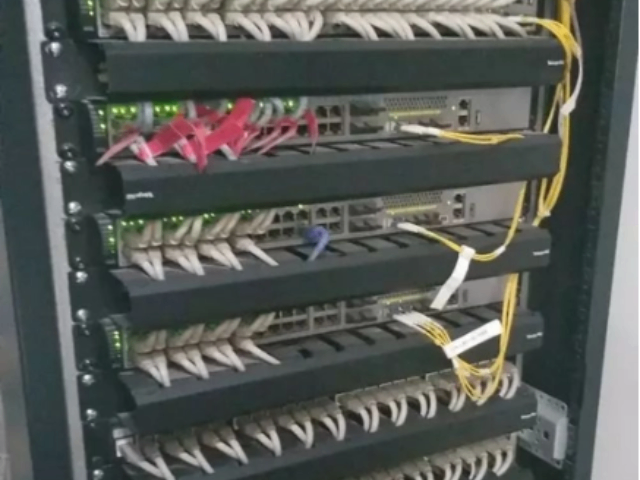

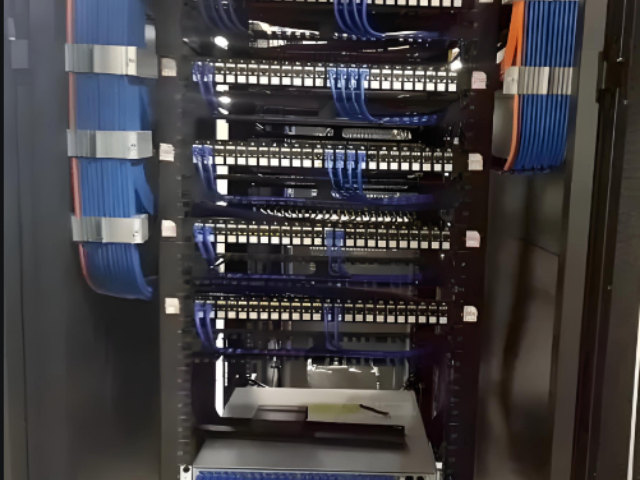

信号传输是弱电安防的“神经脉络”,直接影响系统稳定性与数据完整性。当前主流传输方式包括有线与无线两类:有线传输以双绞线、同轴电缆、光纤为主,其中光纤凭借抗干扰强、带宽高、传输距离远等优势,成为长距离、高带宽场景的主选;无线传输则采用Wi-Fi、ZigBee、LoRa等技术,适用于布线困难或临时部署场景,但需解决信号衰减、干扰问题。传输协议方面,TCP/IP协议因其开放性、兼容性成为主流,支持跨平台、跨设备互联;针对实时性要求高的场景,如视频监控,则采用RTSP、ONVIF等专门用协议优化传输效率。此外,信号加密技术(如AES、SSL)可防止数据在传输过程中被窃取或篡改。弱电安防提升安保人员的工作效率和响应速度。常州综合布线弱电安防有哪些

人才是弱电安防行业发展的关键驱动力,需构建“技术+管理”复合型人才体系。技术层面,需掌握电子技术、通信技术、计算机技术等基础知识,熟悉视频监控、入侵报警等系统原理,并具备故障排查、系统集成等实操能力;管理层面,需理解安防行业标准、合规要求,具备项目规划、成本控制、风险管理等能力。培养路径包括:高校开设安防相关专业(如智能安防技术),系统化培养理论基础;企业通过内部培训、导师制、项目实践等方式提升实操技能;行业组织(如中国安全防范产品行业协会)开展认证培训(如安防工程师、项目经理认证),提升职业竞争力。此外,需关注新技术(如AI、物联网)培训,保持团队技术前瞻性。太仓工厂弱电安防报价弱电安防可用于工厂生产线的安全监控管理。

供应链管理是弱电安防项目质量与进度的保障,需建立“供应商筛选-合作管理-绩效评估”的全流程管控体系。供应商筛选需考察企业资质(如安防工程企业资质证书)、产品认证(如CCC认证、CE认证)与过往案例,优先选择与头部企业合作的供应商;合作管理需签订详细合同,明确交货期、质量标准与违约责任,例如约定设备故障率需低于1%;绩效评估需定期收集用户反馈,对供应商进行打分排名,淘汰不合格企业。例如,在大型园区安防项目中,需对摄像头、存储服务器等关键设备供应商进行实地考察,验证其生产能力与质量控制流程,确保设备稳定性。

弱电安防涉及隐私保护、数据安全等伦理问题,需在技术应用中平衡安全与隐私。例如,人脸识别系统需明确告知用户数据用途,避免滥用;视频监控需设置保留期限,定期删除过期数据。法律层面,需遵守《网络安全法》《数据安全法》等法规,例如用户数据跨境传输需通过安全评估,系统需符合等保要求。此外,行业需建立自律机制,例如制定数据使用规范、开展伦理审查,避免技术滥用引发社会争议。未来,随着技术发展,伦理与法律框架需持续完善,为弱电安防健康发展提供保障。弱电安防系统的布线需要合理规划。

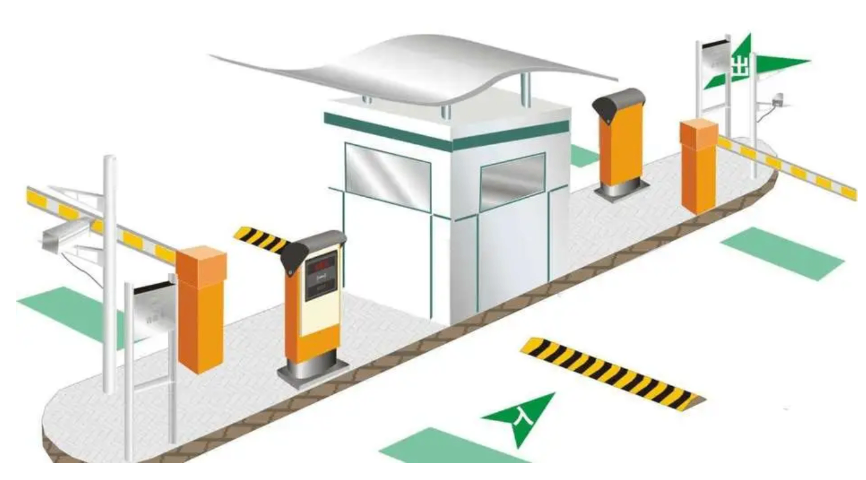

弱电安防的技术架构以“感知-传输-处理-应用”为主线,通过传感器、通信网络、控制平台和终端设备的协同工作实现安全防护。感知层包括各类传感器(如红外、烟雾、门磁等),负责采集环境数据;传输层依托有线(如以太网、光纤)或无线(如Wi-Fi、LoRa)通信技术,实现数据的可靠传输;处理层通过边缘计算或云计算对数据进行智能分析,提取关键信息;应用层则将处理结果转化为具体的安全指令,如报警、联动控制等。系统集成是弱电安防的关键环节,需解决设备兼容性、协议标准化、数据共享等问题。通过统一的平台架构,可实现视频监控、入侵报警、门禁管理等子系统的无缝对接,提升整体防护效能。人脸识别技术在门禁控制中的应用,提高了出入管理的便捷性和安全性。苏州机房建设弱电安防费用

弱电安防具有数据存储功能,便于事后追溯。常州综合布线弱电安防有哪些

弱电安防的技术架构以“感知-传输-处理-执行”为闭环,通过传感器网络、通信协议与智能算法的协同,实现安全信息的全流程管理。感知层包括摄像头、红外探测器、门禁读卡器等设备,负责采集环境数据与行为信号;传输层依托综合布线、无线通信(如LoRa、ZigBee)或以太网技术,确保数据实时、稳定传输;处理层通过边缘计算或云计算平台,对海量数据进行智能分析,提取关键安全信息;执行层则联动报警装置、电子锁、照明系统等设备,完成风险处置。集成逻辑的关键在于标准化协议(如ONVIF、BACnet)与开放接口,实现不同厂商设备的互联互通,避免“信息孤岛”。例如,当入侵报警触发时,系统可自动调取附近摄像头画面,并推送至安保人员终端,形成“报警-验证-响应”的快速闭环。常州综合布线弱电安防有哪些

- 南通公司弱电安防推荐厂家 2026-06-11

- 常州小区弱电安防系统 2026-06-10

- 常州办公楼弱电安防服务商 2026-06-10

- 昆山工厂弱电安防 2026-06-09

- 杭州学校弱电安防工程 2026-06-09

- 无锡工厂弱电安防有哪些 2026-06-09

- 张家港机房弱电安防供应商 2026-06-08

- 上海综合布线弱电安防服务费 2026-06-08

- 苏州办公楼弱电安防怎么收费 2026-06-08

- 常州弱电安防服务商 2026-06-07

- 上海工厂弱电安防施工费 2026-06-07

- 上海网络弱电安防一体化服务 2026-06-07

-

无锡智能化弱电安防大概多少钱 2026-06-06 08:08:49弱电安防的设计需遵循“前瞻性、可靠性、易用性、经济性”四大原则。前瞻性要求系统预留扩展接口,支持未来技术升级(如从HD升级到4K监控);可靠性强调设备冗余设计与环境适应性,例如在高温、高湿或强电磁干扰环境下仍能稳定运行;易用性关注用户界面友好性与操作流程简化,降低培训成本;经济性则需平衡性能与成本,...

-

杭州综合布线弱电安防服务费 2026-06-06 02:03:04人才是弱电安防行业发展的关键驱动力,需构建“技术+管理”复合型人才体系。技术层面,需掌握电子技术、通信技术、计算机技术等基础知识,熟悉视频监控、入侵报警等系统原理,并具备故障排查、系统集成等实操能力;管理层面,需理解安防行业标准、合规要求,具备项目规划、成本控制、风险管理等能力。培养路径包括:高校开...

-

苏州工厂弱电安防服务商 2026-06-06 05:03:48数据存储是弱电安防的关键环节,需满足“容量、速度、安全”三大需求。存储方式包括本地存储与云存储:本地存储以NVR(网络硬盘录像机)、DVR(数字硬盘录像机)为主,适合对数据地盘要求高、网络条件有限的场景;云存储则通过分布式架构提供弹性扩容、异地容灾能力,适合大规模、跨区域部署。存储策略需采用“热备+...

-

南京社区弱电安防一体化服务 2026-06-05 17:03:01调试是弱电安防从“安装完成”到“稳定运行”的关键过渡,需分阶段进行:1. 单点调试:验证每个设备的基本功能(如摄像头图像清晰度、报警器灵敏度);2. 系统联调:测试子系统间联动逻辑(如报警触发后摄像头自动跟踪);3. 压力测试:模拟高并发场景(如同时触发100个报警点),检验系统承载能力。性能优化需...

-

昆山工厂弱电安防

2026-06-09 -

杭州学校弱电安防工程

2026-06-09 -

苏州市姑苏区啤酒烟酒店

2026-06-09 -

无锡工厂弱电安防有哪些

2026-06-09 -

虎丘区宾利伯爵啤酒提供商

2026-06-09 -

张家港机房弱电安防供应商

2026-06-08 -

吴中区宾利精酿啤酒怎么选

2026-06-08 -

苏州姑苏区宴会宾利啤酒厂家直供

2026-06-08 -

上海综合布线弱电安防服务费

2026-06-08