-

南京什么是移动办公安全解决方案服务价格

移动办公安全解决方案可以提供远程访问和协作的安全性。随着员工越来越多地使用移动设备进行工作,远程访问和协作变得越来越重要。移动办公安全解决方案可以确保远程访问和协作的安全性,防止未经授权的访问和数据泄露。企业可以通过这些解决方案提供安全的远程工作环境,提高员工的工作效率和灵活性。移动办公安全解决方案在保护企业的机密信息和数据安全方面起着重...

查看详细 >>14 2025-04 -

智能化等保一体机市价

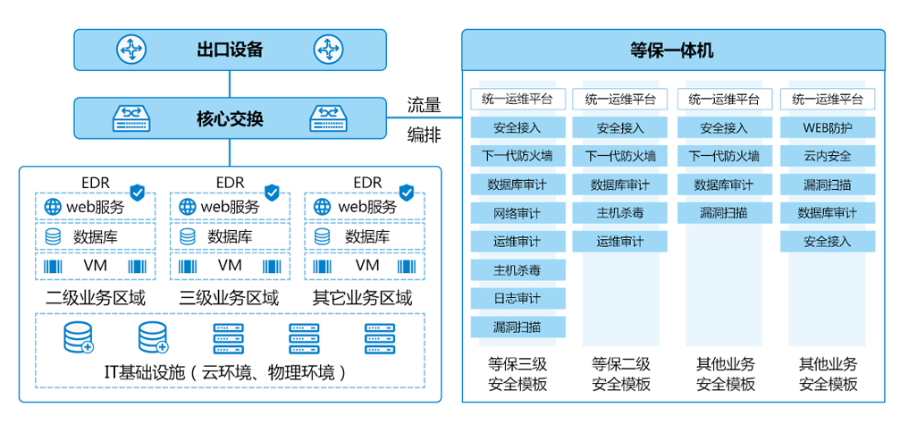

等保一体机在机关的应用场景 机关作为国家的重要机构,其信息系统的安全性直接关系到安全和社会稳定。等保一体机在机关中的应用,为信息系统提供了多方位的安全防护。 1. 内部网络监控与防护 机关的内部网络往往包含大量敏感信息,如政策文件、决策数据等。等保一体机通过集成主机入侵检测系统(HIDS)和日志审计等功能,对内部网络进行实时监控和防护,...

查看详细 >>14 2025-04 -

温州营销无线控制器好不好

无线控制器还可以与多个被控制设备进行配对,实现一对多的控制,进一步提高了灵活性。 无线控制器具有较高的安全性。传统的有线控制器容易受到线路干扰和窃1听的威胁,而无线控制器通过使用加密技术和身份验证等安全措施,可以有效防止未经授权的访问和攻击。这使得无线控制器在保护个人隐私和保密信息方面具有优势,尤其适用于需要高度安全性的场景,如和金融领...

查看详细 >>14 2025-04 -

信息化无线控制器价格行情

无线控制器作为一种方便、灵活的控制设备,具有许多优点。首先,无线控制器可以实现对设备的远程控制,无需直接接触设备,提高了控制的便利性和灵活性。其次,无线控制器可以实现对多个设备的集中控制,提高了控制的效率和便捷性。此外,无线控制器还可以实现对设备的智能化控制,如定时开关、远程监控等,提高了设备的智能化程度。无线控制器也存在一些缺点。首先,...

查看详细 >>13 2025-04 -

上海移动办公安全解决方案市价

移动办公安全解决方案的不断发展,促使安全技术创新不断加速。为了满足日益复杂的安全需求,解决方案不断引入新技术、新方法,如人工智能、区块链等,提升安全防护的智能化和自动化水平。 随着安全问题的解决,移动办公将更加安全、便捷地融入员工的日常工作之中。这将推动形成更加灵活、高效的工作模式,使员工能够随时随地处理工作事务,提升工作效率和满意...

查看详细 >>13 2025-04 -

创新无线控制器单价

工业自动化是现代工业发展的重要方向,无线控制器作为工业自动化的关键设备之一,具有广的应用场景。无线控制器可以用于工业生产线的远程监控和控制。通过与传感器、执行器等设备的连接,无线控制器可以实时获取生产线上的各种数据,并通过无线通信技术将数据传输到监控中心。监控中心可以对生产线进行远程监控和控制,及时发现和解决问题,提高生产效率和质量。无线...

查看详细 >>13 2025-04 -

杭州营销移动办公安全解决方案服务价格

移动办公安全解决方案提供了远程数据擦除和设备锁定的功能。在移动设备丢失或者被盗的情况下,企业可以远程擦除设备上的数据,防止数据泄露。同时,还可以远程锁定设备,防止未经授权的人员访问企业的数据,保护数据的机密性。移动办公安全解决方案提供了实时的安全监控和报警功能。通过对移动设备和网络流量进行实时监控,可以及时发现和阻止潜在的安全威胁。同时,...

查看详细 >>13 2025-04 -

品牌企业数据安全解决方案哪家好

在数字化浪潮下,企业数据已成为其中心竞争力的重要组成部分,但同时也面临着前所未有的安全挑战。构建一个多方面、高效的企业数据安全解决方案,不仅是保护企业资产、维护客户信任的关键,也是推动企业可持续发展的基石。以下是一个企业数据安全综合解决方案的概览: 1. 数据分类与策略制定 数据分类:首先,对企业内部所有数据进行敏感度分级,包括但不限于...

查看详细 >>13 2025-04 -

常州智能化无线控制器定制价格

无线控制器通常采用模块化机架结构,便于设备的安装和扩展。这种结构使得无线控制器能够轻松应对不同规模的无线网络需求。 支持大数量AP环境:无线控制器能够支持大数量的AP接入,实现大规模无线网络的集中管理。这种能力使得无线控制器成为大型企业无线网络建设的选择设备。 支持CAPWAP协议:无线控制器支持CAPWAP(Control And Pr...

查看详细 >>13 2025-04 -

一站式企业数据安全解决方案有哪些

随着医疗信息化的推进,医疗行业的数据安全问题日益突出。企业数据安全解决方案在医疗行业有着广阔的应用场景。 首先,企业数据安全解决方案在医疗机构的病患数据保护方面发挥着重要作用。医疗机构拥有大量的病患个人和健康信息,这些信息的泄露将对病患和机构本身造成巨大的损失。通过采用数据加密、访问控制和身份验证等技术,企业数据安全解决方案可以有效保护...

查看详细 >>12 2025-04 -

无锡一站式无线控制器哪家好

无线控制器(Wireless Access Point Controller,简称无线AC) 是一种网络设备,主要用于集中化控制和管理无线接入点(Access Point,简称AP)。在无线网络架构中,无线控制器扮演着中心角色,负责管理和维护网络中的所有无线AP。其主要功能包括下发配置、修改相关配置参数、射频(RF)智能管理、接入安全控制...

查看详细 >>12 2025-04 -

嘉兴智能化移动办公安全解决方案什么价格

在数据传输层面,采用SSL/TLS协议加密客户端与服务器之间的通信,确保数据在传输过程中不被窃1听或篡改。对于存储在移动设备上的敏感数据,如资料、财务信息等,应采用端到端加密技术,即使设备丢失或被盗,数据也无法被轻易解1密。此外,企业应部署数据加密网关,对进出企业网络的数据进行加密处理,保障数据在传输过程中的安全。通过部署移动设备管理(M...

查看详细 >>12 2025-04