-

南京一站式移动办公安全解决方案市价

为了构建无缝防护网、守护企业数据资产,除了技术层面的防护外,提升员工安全意识同样至关重要。 在技术层面,企业应构建包括设备安全、网络安全、应用安全、数据安全在内的多层次防御体系。但只靠技术是不够的,员工的行为同样影响着整个防护网的稳固性。因此,提升员工安全意识成为不可或缺的一环。 企业应定期为员工提供安全意识培训,使其了解移动办...

查看详细 >>12 2025-06 -

徐州数据移动办公安全解决方案好不好

为了构建无缝防护网、守护企业数据资产,除了技术层面的防护外,提升员工安全意识同样至关重要。 在技术层面,企业应构建包括设备安全、网络安全、应用安全、数据安全在内的多层次防御体系。但只靠技术是不够的,员工的行为同样影响着整个防护网的稳固性。因此,提升员工安全意识成为不可或缺的一环。 企业应定期为员工提供安全意识培训,使其了解移动办...

查看详细 >>12 2025-06 -

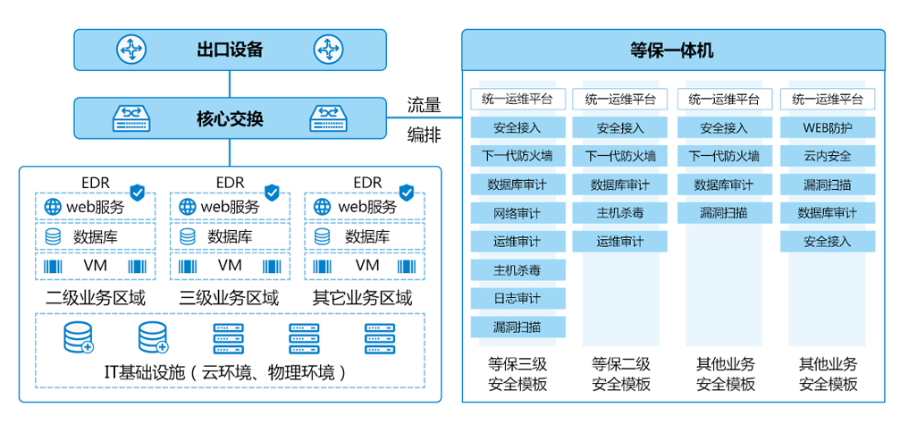

数据等保一体机价格行情

在企业网络中,等保一体机可以广阔应用于各个方面。它可以用于保护企业的中心业务系统和敏感数据,防止数据泄露和网络攻击。它可以用于监控和管理企业的网络流量,优化网络性能和资源利用。它还可以用于建立安全的远程访问通道,方便企业员工的远程办公和业务交流。等保一体机以其多方面的安全防护能力、高度的可扩展性和灵活性,以及简单易用的特点,成为企业网络中...

查看详细 >>12 2025-06 -

温州一站式无线控制器

随着科技的不断发展,家庭智能化已经成为了现代家庭的一个重要趋势。无线控制器作为家庭智能化的重要组成部分,发挥着重要的作用。无线控制器可以通过无线网络与各种智能设备进行连接,实现对家庭设备的远程控制和管理。 首先,无线控制器可以实现对家庭电器的远程控制。通过手机APP或者电脑软件,用户可以随时随地对家中的电器进行控制。比如,当你外出旅行时...

查看详细 >>12 2025-06 -

上海智能移动办公安全解决方案价格行情

移动办公安全解决方案的出现,不仅提高了工作效率和保护了数据安全,还能够帮助企业降低成本。移动办公安全解决方案减少了企业的办公空间和设备成本。传统的办公模式需要企业提供办公场所和大量的办公设备,而移动办公可以让员工利用自己的移动设备进行办公,减少了对办公空间和设备的需求,从而降低了企业的成本。移动办公安全解决方案提供了远程会议和培训的功能。...

查看详细 >>12 2025-06 -

湖州品牌企业数据安全解决方案服务价格

企业数据安全解决方案在电子商务平台的用户数据保护方面发挥着重要作用。电子商务平台拥有大量用户的个人和交易信息,这些信息的泄露将对用户和平台本身造成巨大的损失。通过采用数据加密、访问控制和身份验证等技术,企业数据安全解决方案可以有效保护用户数据的安全,防止未经授权的访问和数据泄露。 其次,企业数据安全解决方案在电子商务交易的安全保障方面发...

查看详细 >>11 2025-06 -

宁波提供企业数据安全解决方案什么价格

随着信息时代的到来,企业的声誉和信任度对于企业的发展至关重要。当企业的数据安全得到有效保护时,企业可以向客户、合作伙伴和投资者展示其对于数据安全的重视和承诺,增强其声誉和信任度。相反,一旦发生数据泄露事件,不仅会对企业造成巨大的经济损失,还会对企业的声誉和信任度造成严重影响。 企业数据安全解决方案可以为企业创造商业机会。随着数据的快速增...

查看详细 >>11 2025-06 -

温州智能等保一体机哪家好

在企业网络中,等保一体机可以广阔应用于各个方面。它可以用于保护企业的中心业务系统和敏感数据,防止数据泄露和网络攻击。它可以用于监控和管理企业的网络流量,优化网络性能和资源利用。它还可以用于建立安全的远程访问通道,方便企业员工的远程办公和业务交流。等保一体机以其多方面的安全防护能力、高度的可扩展性和灵活性,以及简单易用的特点,成为企业网络中...

查看详细 >>11 2025-06 -

南京本地移动办公安全解决方案有哪些

移动办公安全解决方案提供了远程数据擦除和设备锁定的功能。在移动设备丢失或者被盗的情况下,企业可以远程擦除设备上的数据,防止数据泄露。同时,还可以远程锁定设备,防止未经授权的人员访问企业的数据,保护数据的机密性。移动办公安全解决方案提供了实时的安全监控和报警功能。通过对移动设备和网络流量进行实时监控,可以及时发现和阻止潜在的安全威胁。同时,...

查看详细 >>11 2025-06 -

湖州等保一体机什么价格

等保一体机可以提供多方面的安全防护。它集成了防火墙、入侵检测与防御系统、反病毒系统等多种安全功能,可以有效地防止网络攻击、恶意代码的传播以及其他安全威胁。通过对网络流量的实时监测和分析,等保一体机可以及时发现并阻止潜在的安全风险,保护企业的网络和数据安全。等保一体机可以提供统一的安全管理。企业通常会有多个安全设备和系统,如防火墙、入侵检测...

查看详细 >>11 2025-06 -

上海信息化等保一体机包括什么

等保一体机在企业信息安全中的应用非常广阔。它可以提供多方面的安全防护,统一的安全管理和灵活的安全策略,帮助企业有效地应对各种安全威胁,保护企业的网络和数据安全。等保一体机可以提供多方面的安全防护。机关面临着各种网络攻击和安全威胁,如黑1客攻击、病毒传播等。等保一体机集成了防火墙、入侵检测与防御系统、反病毒系统等多种安全功能,可以有效地防止...

查看详细 >>11 2025-06 -

上海一站式企业数据安全解决方案直销价格

制定数据安全政策:明确数据分类、访问权限、加密标准、备份与恢复策略等,确保所有员工了解并遵守。 遵守法律法规:如GDPR、HIPAA、中国网络安全法等,确保数据处理活动合法合规。 2. 访问控制与身份认证 强密码策略:要求复杂密码并定期更换,采用多因素认证增强账户安全性。 小权限原则:授予员工完成工作所必需的数据访问权限。 定期审计与监控...

查看详细 >>11 2025-06